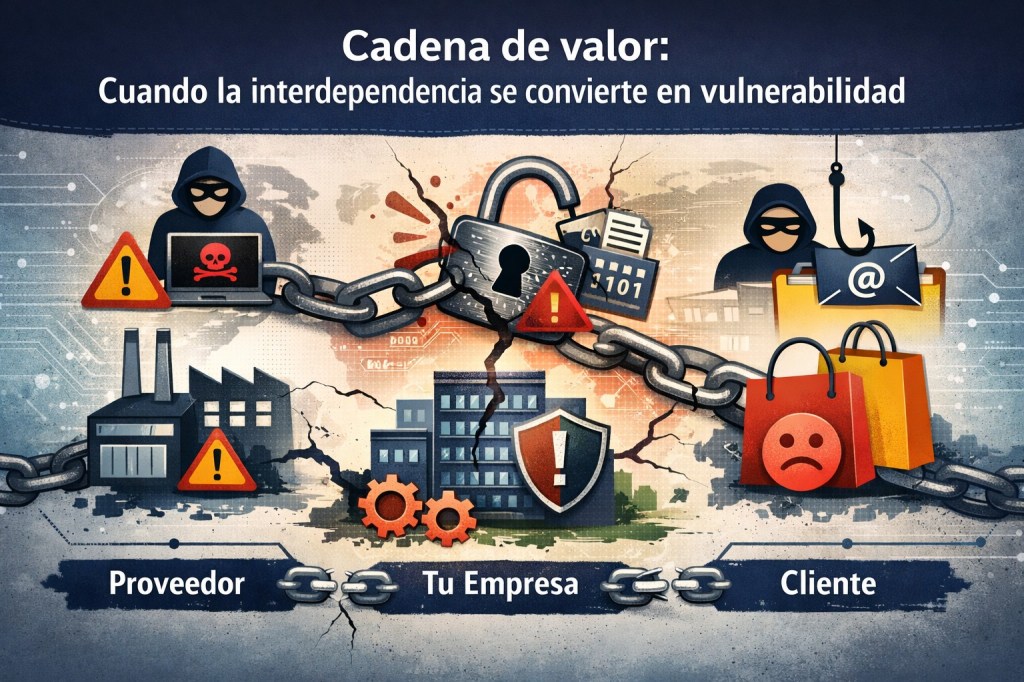

Las empresas ya no compiten solas. Operan en ecosistemas interdependientes. Y cuando uno falla, el impacto no es técnico: es existencial.

Mientras que la «cadena de suministro» suele verse como un tema logístico o técnico (paquetes, código, camiones), la cadena de valor se trata de la continuidad del modelo de negocio y la confianza.

En la cadena de valor, el riesgo no es solo que «no llegue un producto», sino que el valor diferencial que tú entregas a tu cliente se corrompa, se detenga o se filtre, destruyendo tu reputación y la de tus socios.

Aquí te presento cómo cambia el enfoque de riesgos cuando pasamos de «Suministro» a «Valor»:

1. El Riesgo de «Contaminación de Propiedad Intelectual»

En una cadena de valor, el intermediario suele integrar su know-how con el del proveedor para servir al cliente.

- El Riesgo: Si el proveedor es comprometido, el atacante no solo busca tus datos, sino el valor intelectual que generas. Por ejemplo, si usas una IA de un proveedor para procesar datos confidenciales de tu cliente, una brecha en el proveedor expone el secreto industrial que te hace valioso ante tu cliente.

- Qué considerar: No basta con que el proveedor sea seguro; sus políticas de retención de datos deben alinearse con las promesas que tú le hiciste a tu cliente final.

2. Dependencia de «Procesos Críticos» vs. «Insumos»

En el suministro, si falta un insumo, buscas otro. En la cadena de valor, el proveedor suele ser insustituible a corto plazo porque es parte de tu servicio.

- El Riesgo: El ataque de «Denegación de Negocio». Si tu proveedor de nube o de análisis de datos cae, tu propuesta de valor desaparece instantáneamente. Vemos entonces que esto no es un ataque de denegación de servicio. Es una denegación de tu propuesta de valor.

- Qué considerar: La resiliencia operativa. Debes evaluar si tu «promesa de valor» puede sobrevivir si el proveedor clave desaparece por 48 horas. Si la respuesta es no, el riesgo es sistémico.

3. La Triangulación de la Confianza (Reputación)

En la cadena de valor, el intermediario es el que asegura todo. El cliente final no confía en tu proveedor, confía en ti.

- El Riesgo: El «Efecto Halo Negativo». Este efecto es un sesgo que implica que si un proveedor tiene un fallo ético o de seguridad, el cliente final te responsabilizará a ti por haberlo elegido como parte de tu oferta de valor. En pocas palabras, una impresión negativa inicial sobre una persona o producto distorsiona la percepción general, provocando que se asuman otras características negativas sin evidencia

- Qué considerar: Debes realizar auditorías basadas en ESG y cumplimiento, no solo en ciberseguridad técnica.

4. El Riesgo de Exposición Inversa (Cliente Vulnerable)

En cadena de valor, el cliente también puede ser superficie de ataque.

- El Riesgo: Si tu cliente es comprometido, puede convertirse en puerta lateral hacia tus sistemas compartidos o hacia la información estratégica que intercambian.

- Impacto: Aunque tú no falles, la interconexión puede convertirte en parte del incidente.

Qué considerar: Segmentación, Zero Trust extendido y evaluación de madurez mínima en clientes estratégicos son solo algunos ejemplos de estrategias de ciberseguridad que hacen todo el sentido en este caso.

Efectos posibles de vulnerar la cadena de valor

El objetivo de un ataque implica secuestrar una relación comercial, causando como impacto principal la pérdida de confianza de clientes y/o proveedores con rescisiones de contratos. Asimismo, todo se contamina por la interdependencia de datos y procesos compartidos.

De allí que, la defensa clave estará en garantizar los niveles de servicio (SLA) de extremo a extremo

Impactos reales:

- Rescisión anticipada de contratos.

- Activación de cláusulas de penalización.

- Pérdida de exclusividad comercial.

- Deterioro reputacional transversal.

- Incremento de costo de capital por percepción de riesgo.

¿Qué deberías considerar adicionalmente?

Si actúas como un intermediario crítico, esto es, que estás entre un grupo importante de clientes y proveedores tuyos, tu estrategia debe evolucionar de la «seguridad informática» a la «Gobernanza de Ecosistemas»:

- Privacidad por Diseño en la Intermediación: Asegúrate de que los datos de tu cliente que pasan a tu proveedor estén anonimizados o fragmentados, de modo que, si el proveedor falla, el valor/dato del cliente no se pierda.

- Transparencia Radical: En la cadena de valor, ocultar un problema del proveedor al cliente es fatal. Debes tener protocolos de comunicación listos para explicar cómo un fallo de terceros afecta (o no) el valor que entregas.

- Mapeo de Interdependencias: No solo listes proveedores; dibuja cómo el valor fluye. Si el proveedor «A» falla, ¿qué parte de mi «Servicio X» muere?

Conclusión

Pensar ahora en cadenas de valor es tanto o más relevante que pensar en tu seguridad propia. Tu empresa sin intercambiar información y procesos con sus respectivos clientes y proveedores la hace inoperante.

Es el momento de estudiar todos los puntos clave para que las operaciones y negocios fluyan, y en la medida que peligren, todos sus integrantes deben de pensar en lo que aporte certeza y continuidad de operaciones.

En una cadena de valor interdependiente, la seguridad ya no protege sistemas. Protege relaciones. Y cuando la confianza se rompe, no se restaura con parches técnicos, sino con credibilidad estratégica